Engenharia de Redes — A Arquitetura da Descentralização

E se não houvesse um servidor central?

Imagina uma rede onde ninguém manda, mas todos participam.

Uma rede onde os dados não ficam presos em um único lugar, mas são replicados, validados e sincronizados entre milhares de computadores no mundo todo.

Essa é a essência da Engenharia de Redes na blockchain:

Construir uma rede descentralizada, resistente a falhas, onde cada participante é ao mesmo tempo cliente, servidor e fiscal. Enquanto o PoW e o PoS cuidam de quem pode validar blocos, a Engenharia de Redes responde: Como esses participantes se encontram, trocam dados e mantêm a rede viva — mesmo sem um centro.

O que é uma rede Peer-to-Peer (P2P)?

Definição simples:

Uma rede P2P (peer-to-peer) é uma arquitetura onde todos os computadores (nós) se conectam diretamente entre si, sem depender de servidores centrais.

O Papel de Cada Nó na Rede P2P

Em uma rede blockchain do tipo peer-to-peer, não existe um servidor principal ou autoridade central coordenando tudo. Cada nó (ou computador conectado à rede) tem igualdade de funções e responsabilidades.

Cada nó é ao mesmo tempo:

Armazenador → Guarda uma cópia completa ou parcial da blockchain.

Propagador → Recebe informações (transações e blocos) e repassa para outros nós conectados.

Validador → Pode verificar se as transações e blocos seguem as regras do protocolo.

Atualizador → Adiciona novos blocos à sua própria cópia da blockchain sempre que um bloco válido é encontrado.

Essa lógica distribui o poder e a responsabilidade por toda a rede, eliminando o risco de falhas centralizadas.

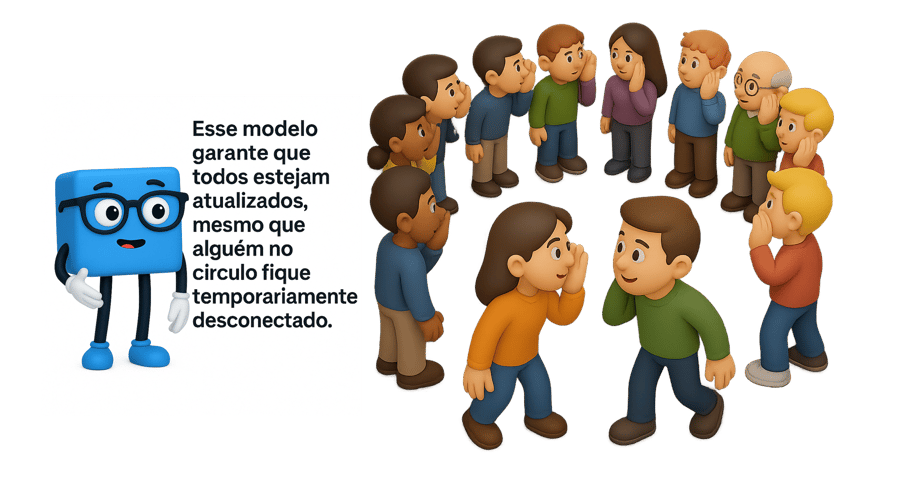

Exemplo: "Fofoca"

Imagine uma sala com centenas de pessoas dispostas em círculo.

Quando alguém recebe uma notícia, ela compartilha com quem está ao lado. Cada pessoa ouve, verifica a informação e repassa. Não há líder, nem mestre de cerimônias — todos têm o mesmo papel na comunicação.

Como os dados circulam numa rede P2P?

Quando alguém envia uma transação, ela não vai direto para um servidor.

Ela é enviada para o nó mais próximo, que a replica para outros nós conectados, que por sua vez fazem o mesmo — até que toda a rede tenha recebido a informação.

Esse processo é chamado de propagação e é essencial para manter todos sincronizados com o mesmo estado da rede. A sincronização dos blocos é o que mantém todos os participantes em consenso com o estado atual da blockchain. O processo é automático, rápido e acontece em quatro etapas principais

Etapas da Sincronização de um Bloco:

Mineração ou Validação:

Um novo bloco é criado (por um minerador no PoW ou validador no PoS) contendo um conjunto de transações.Propagação:

O bloco é imediatamente enviado para todos os nós vizinhos conectados ao criador.

Cada nó, por sua vez, repassa o bloco aos seus próprios vizinhos, criando um efeito em cascata.Verificação:

Cada nó verifica se o bloco é válido, conferindo:Assinatura digital do criador do bloco

Se o bloco segue as regras do protocolo (ex: tamanho máximo, hash correto, transações válidas, etc.)

Atualização e Repetição:

Se o bloco for válido:O nó o adiciona à sua cópia local da blockchain.

E então o retransmite para os demais nós que ainda não receberam.

Importante:

Caso dois blocos diferentes sejam recebidos quase ao mesmo tempo (empate temporário), os nós guardam ambos, mas seguem apenas um temporariamente. O consenso final será definido pelo bloco que for seguido pelo próximo mais rápido (conceito de "cadeia mais longa"). Isso cria uma consistência distribuída — todos mantêm cópias iguais da cadeia de blocos.

Resultado:

Todos os nós honestos terminam com a mesma sequência de blocos.

A rede continua síncrona e íntegra, sem depender de um centro controlador.

Quanto mais nós participam, mais resiliente e confiável a blockchain se torna.

Por que essa estrutura é poderosa?

A resposta é simples: Proporciona apenas benefícios na engenharia P2P:

Vantagem Explicação

Descentralização real......................................................................Ninguém controla o centro, pois ele não existe

Resistência a falhas........................................................................Se um nó cair, os outros continuam funcionando

Censura difícil..................................................................................Não há ponto único para derrubar ou censurar

Escalabilidade social.......................................................................Qualquer pessoa com internet pode entrar na rede

A infraestrutura invisível da blockchain

A blockchain só funciona porque existe um tecido invisível ligando todos os participantes — e esse tecido se chama rede P2P. A Engenharia de Redes é o que garante:

Que todos tenham acesso igual às informações

Que a rede não dependa de ninguém específico

E que a descentralização não seja só conceito, mas realidade prática

Na blockchain, até a comunicação é descentralizada.

A partir da P2P, surgem soluções mais complexas...

A rede P2P é a espinha dorsal da blockchain, mas sozinha ela não resolve todos os desafios de uma rede global, em expansão constante. À medida que as blockchains se popularizaram e cresceram, surgiram limitações práticas que exigiram soluções complementares.

Os principais desafios foram:

Aumento do número de usuários:

Quanto mais pessoas entram na rede, maior o número de transações por segundo — e mais difícil é manter tudo sincronizado em tempo real.Lentidão na propagação de blocos:

Em uma rede global, nem todos os nós recebem os dados ao mesmo tempo. Isso pode gerar atrasos e até conflitos temporários (ex: forks ou empates entre blocos).Dificuldade de interoperabilidade:

Cada blockchain tem suas próprias regras, estrutura e linguagem.

Fazer uma blockchain se comunicar com outra (como Ethereum com Bitcoin, por exemplo) exige soluções mais avançadas.

Exemplo: A cidade

Imagine que a blockchain seja uma cidade crescendo rapidamente:

As avenidas estão lotadas (tráfego de transações).

As mensagens demoram para chegar (propagação de blocos).

E os bairros falam línguas diferentes (blockchains com protocolos distintos).

É nesse cenário que entram as tecnologias mais discretas, mas poderosas, como as Sidechains e os mecanismos de Controle de Acesso.

Sidechains — Vias Paralelas com Ligação Segura

Definição: Sidechains são blockchains independentes que operam em paralelo à blockchain principal, mas que se mantêm conectadas a ela por meio de pontes criptográficas seguras. Elas são como “faixas auxiliares” de uma estrada congestionada, aliviando o tráfego, testando novas ferramentas e abrindo espaço para experimentações — sem prejudicar a estrada principal.

Para que servem as Sidechains?

Executar testes de novas funcionalidades:

Em vez de arriscar mudanças na blockchain principal, os desenvolvedores podem experimentar novas ideias nas sidechains, sem causar danos ao sistema central.Reduzir a carga da rede principal:

Ao mover transações e dados para uma sidechain, o fluxo de informações na rede principal fica mais leve e eficiente.Aumentar a escalabilidade:

Sidechains permitem que a rede processe mais operações em paralelo, distribuindo melhor o trabalho entre várias “mini redes”.

Exemplo: O grande hospital

Imagine um grande hospital (a blockchain principal).

Ele está sobrecarregado com pacientes e procedimentos. Então, constrói clínicas externas (sidechains) para atender casos específicos — mas sempre conectadas por um sistema central.

Assim, o hospital continua seguro e organizado, enquanto as clínicas ampliam sua capacidade de atendimento.

Controle de Acesso — Permissões sob Medida na Rede

Nem toda blockchain precisa ser totalmente aberta ao público.

Alguns sistemas, especialmente os usados por empresas ou governos, exigem mais controle sobre quem pode participar e o que cada participante pode fazer.

O que é Controle de Acesso?

São regras técnicas embutidas na rede que definem:

Quem pode atuar como validador:

Nem todos os nós podem validar blocos. Apenas nós autorizados (ex: membros de um consórcio privado) recebem essa permissão.Quem pode visualizar ou registrar certos dados:

Em blockchains privadas, dados sensíveis podem ser restritos a certos participantes, com base em criptografia e chaves de acesso.Quem tem permissão para executar determinadas ações:

Algumas operações (como emitir tokens, alterar regras ou acessar contratos específicos) só estão disponíveis para usuários com permissões específicas.

Exemplo: Bancos

Imagine uma rede blockchain usada por um grupo de bancos.

Todos os bancos participam, mas somente a equipe de auditoria pode validar transações.

Já os gerentes têm acesso para consultar dados, e os clientes só veem seus próprios saldos.

Tudo isso é controlado por regras codificadas na própria rede.

Por que isso é importante?

Permite uso corporativo da tecnologia blockchain

Garante segurança e conformidade com regulações

Adapta a descentralização ao contexto de cada organização

No contexto da Engenharia de Redes: Controle de acesso é uma camada de governança técnica que pode ser aplicada em redes privadas, corporativas ou híbridas, sem perder a lógica de operação peer-to-peer.

Exemplo: Uma blockchain usada por um consórcio de bancos pode permitir apenas que nós autorizados validem blocos, mesmo que todos os participantes compartilhem os dados.

A Engenharia de Redes começa com a base: conexões diretas e descentralizadas (P2P). Mas se expande com:

Sidechains, que permitem novas rotas e extensões

E Controle de Acesso, que organiza quem pode agir em redes específicas

Sem comprometer a lógica distribuída, essas tecnologias tornam a rede mais flexível, escalável e adaptável a diferentes contextos. Se a criptografia é o cérebro, os dados são o sangue, e os incentivos são o coração, então a engenharia de redes é o corpo que conecta tudo isso. Sem servidores centrais, sem chefes, sem pontos únicos de falha.

A blockchain sobrevive e evolui porque sua rede é descentralizada, resiliente e colaborativa. Cada nó conectado não apenas recebe informações — ele as valida, replica, fiscaliza e mantém vivas.

Em um mundo onde a confiança está em crise, a blockchain nos oferece algo raro: Uma rede onde ninguém manda, mas tudo funciona.

Onde o código substitui o controle, e a arquitetura da rede garante que a verdade não dependa de um único servidor — mas de todos ao mesmo tempo.

Conectamos os nós. Agora, vamos garantir que eles se comuniquem com segurança, integridade e autenticidade.

O próximo passo: entender o poder do Hash e das Assinaturas Digitais.