Economia de Incentivos

Seja bem-vindo novamente! Já aprendemos como a blockchain é segura por natureza (graças à criptografia) e bem estruturada (graças às listas e árvores). Mas agora surge uma pergunta fundamental:

“Se não existe um chefe, banco ou servidor central... quem garante que tudo continue funcionando?”resposta está aqui: incentivos econômico

Economia de Incentivos na Blockchain: A Bússola da Colaboração Descentralizada

Introdução: Por que as pessoas participam de uma rede blockchain?

Imagine um sistema onde ninguém manda, mas todos colaboram. Qual seria a motivação para que cada um faça sua parte sem ser forçado? A resposta está nos incentivos econômicos.

Blockchain não é só tecnologia — é engenharia social e econômica. Ela cria regras matemáticas com recompensas reais, para que o comportamento desejado emerja naturalmente. Como a Blockchain Usa Incentivos para se Manter Viva?

A blockchain transforma recursos computacionais, energia e tempo em moeda digital. É um jogo de regras claras:

Trabalhou? Ganhou.

Seguiu as regras? Foi recompensado.

Tentou trapacear? Perdeu recursos.

Tudo isso é automatizado pelos algoritmos de consenso, como o Proof of Work (PoW) e Proof of Stake (PoS).

Por que é difícil?

Porque a única maneira de encontrar esse número é tentativa e erro. O minerador precisa testar milhões ou bilhões de combinações por segundo até achar a que dá o hash certo. É como jogar dados infinitas vezes tentando tirar uma sequência exata — só que em alta velocidade.

Exemplo 1: Achar a chave certa entre bilhões de chaves

Imagine que você tem um cadeado digital que só abre com uma chave exata. Mas aqui vai o desafio:

Você não sabe qual é a chave correta.

E não há como adivinhar com base nas chaves anteriores — cada tentativa é 100% independente.

A única forma é testar chave por chave, até encontrar a única que encaixa perfeitamente.

Agora pense que existem:

Mais de 10 quintilhões de chaves possíveis.

E que cada tentativa exige energia elétrica, tempo e processamento.

Essa é exatamente a lógica usada pelos mineradores:

Eles estão tentando achar um número (“nonce”) que, quando combinado com os dados do bloco e processado por um algoritmo de hash (como o SHA-256), gera um resultado com um formato específico (por exemplo, um hash que comece com 20 zeros).

Esse número não pode ser previsto, apenas testado até dar certo.

Fundamento técnico:

Hash functions como o SHA-256 são determinísticas (o mesmo input sempre gera o mesmo output), mas imprevisíveis — não há como inverter o processo ou adivinhar a entrada a partir do resultado. Isso torna o processo necessariamente baseado em força bruta.

Exemplo 2: Como um caça-níquel (slot machine) que só libera o prêmio com a combinação certa

Visualiza um caça-níquel digital (slot machine) com roletas que giram milhares de vezes por segundo.

Cada giro é uma tentativa aleatória.

A máquina só paga quando todos os símbolos se alinham perfeitamente, tipo.

O minerador é o jogador:

Ele gira as roletas (faz cálculos de hash) milhões de vezes.

A máquina só “paga” quando a combinação exata aparece — ou seja, quando o hash gerado cumpre os critérios de dificuldade da rede.

Fundamento técnico:

A “dificuldade” na blockchain é ajustada para que a probabilidade de sucesso em cada tentativa seja extremamente baixa — assim, o tempo médio para encontrar o hash correto permanece constante, mesmo que a potência da rede aumente.

Por exemplo, no Bitcoin, a meta é um bloco a cada 10 minutos.

Quem resolve primeiro, vence. E o que ganha?

O primeiro minerador que encontra o número certo:

Ganha o direito de adicionar o próximo bloco na blockchain. Isso significa que ele decide quais transações serão registradas, tornando-se temporariamente o “escrivão” da rede.

Recebe uma recompensa, chamada de Block Reward, em criptomoeda nova (ex: Bitcoin). Essa recompensa é composta por criptomoedas recém-criadas, emitidas pela própria rede como forma de incentivar os mineradores a manter o sistema seguro e funcionando.

Também recebe as taxas de transações incluídas no bloco que acabou de minerar.

Cada pessoa que realiza uma transação paga uma pequena taxa — e essas taxas vão para o minerador vencedor.

Recompensa = moedas novas + taxas

No Bitcoin, por exemplo, o Block Reward já foi de 50 BTC por bloco. Atualmente, após vários halvings, está em 3.125 BTC (em 2024) — e continuará caindo até que todas as moedas sejam mineradas.

Por que isso impede trapaças?

Agora vamos à parte mais genial do Proof of Work: a segurança vem do custo do esforço.

Se alguém quiser burlar o sistema, vai precisar de poder computacional absurdo — e isso tem consequências.

Para tentar burlar o sistema, um minerador malicioso precisaria:

Refazer todo o trabalho de mineração de blocos anteriores. Para alterar uma transação passada, o atacante teria que refazer todo o trabalho de mineração de todos os blocos seguintes, um por um, mais rápido do que a rede atual.

Ter mais poder computacional que todos os outros juntos (ataque 51%). Isso é conhecido como o temido “Ataque dos 51%”.

O invasor precisaria de mais potência que todos os outros mineradores somados, o que é: Extremamente caro, Altamente improvável, E economicamente inviável (o custo seria maior que o lucro).

E mais: mesmo que o atacante conseguisse fazer isso, ele não conseguiria roubar moedas de outras carteiras, apenas reorganizar transações que ele próprio fez. Ou seja, o dano seria limitado e visível pela rede.

O sistema PoW desestimula ataques porque:

O custo de trapacear é alto

O ganho potencial é limitado

E o risco de perda é enorme

Ou seja, é mais lucrativo seguir as regras do que tentar burlar. E é isso que faz da blockchain uma das estruturas mais seguras já criadas na internet.

2. Proof of Stake (PoS) — O Compromisso Vale Mais que a Força

Segurança não vem só da força, mas do que você tem a perder. Imagine um sistema onde você não precisa gastar energia elétrica nem processadores poderosos para proteger a rede — basta provar que você tem algo a perder.

Essa é a essência do Proof of Stake (PoS):

A segurança da blockchain não vem do trabalho feito, mas do comprometimento financeiro. Enquanto o Proof of Work recompensa o esforço computacional, o PoS recompensa a confiança e responsabilidade.

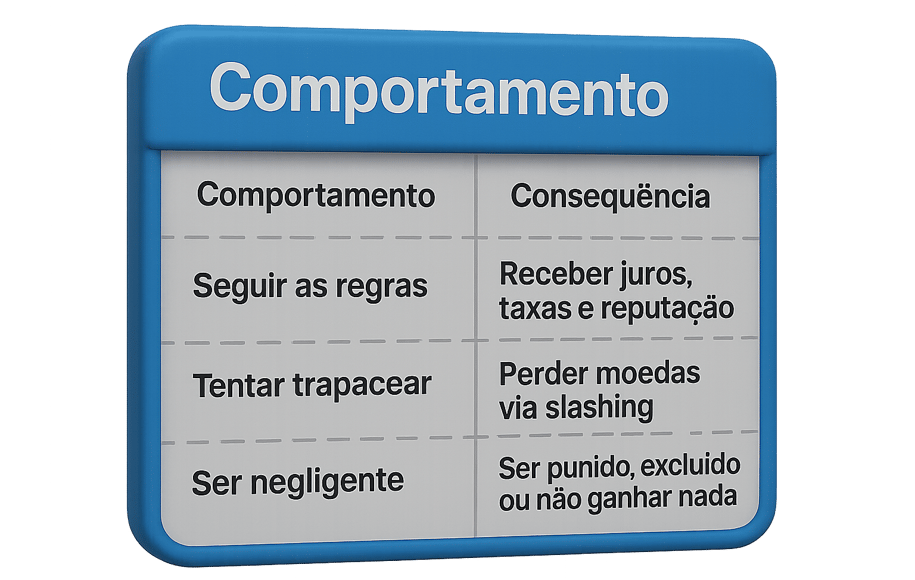

Como Funciona o PoS na Prática?

Stake: Um Compromisso Público com a Rede

Quem deseja se tornar um validador de blocos precisa travar (ou “apostar”) uma quantidade significativa de moedas como garantia.

Esse valor fica bloqueado, como um depósito caução: quanto mais moedas travadas, maior a chance de ser escolhido para validar um bloco.Validação: Regras Seguidas, Recompensas Recebidas

Se o validador for honesto e seguir as regras da rede, ele será recompensado com:Juros sobre seu stake

Taxas de transação daquele bloco

E, em algumas redes, moedas recém-geradas

Slashing: Errou ou Trapaceou? Perde Parte ou Tudo

Se o validador agir de forma maliciosa ou negligente (como validar blocos duplicados ou não validar a tempo), ele pode ser punido com o slashing — a perda parcial ou total das moedas travadas.

Exemplo: O cofre

Imagine que você tem 10.000 moedas. Você as coloca num cofre da rede como sinal de compromisso.

Se validar honestamente, a rede te “paga juros”. Mas se você tentar roubar ou agir mal, a rede destrava o cofre e confisca suas moedas como punição.

É como deixar seu carro como garantia:

Se você cumprir o contrato, tudo certo.

Se não, o carro é tomado.

Esse “risco” é o que te obriga a agir com responsabilidade.

Fundamento comportamental:

As pessoas tendem a tomar decisões racionais quando há risco real de perda. E quando esse risco está programado no código, não há espaço para jeitinho.

3. Tecnologias “Escondidas” Que Também Usam Incentivos

Governança On-Chain — Voto com Responsabilidade

O que é?

Sistemas que permitem que os detentores de tokens votem em decisões importantes da rede (como mudanças no protocolo, inclusão de novos recursos ou alocação de fundos).

Como o incentivo entra?

Quem participa das votações ou propõe melhorias bem-sucedidas recebe recompensas.

Quem age de má-fé pode ser excluído ou perder influência.

Exemplo: Votos vs Terras

Imagine uma cidade onde cada cidadão tem direito a voto proporcional à quantidade de terras que possui.

Quem cuida da cidade, lucra.

Quem vota mal, prejudica seu próprio patrimônio.

Atomic Swaps — Confiança sem Intermediários

O que é?

Um sistema que permite a troca de criptomoedas entre duas blockchains diferentes — sem a necessidade de exchanges ou terceiros confiáveis.

Por que funciona?

Porque só é possível completar a troca se ambas as partes fizerem sua parte corretamente. Caso contrário, o contrato se desfaz automaticamente e ninguém perde nada.

Exemplo: Travas do Cofre

É como duas pessoas trancarem suas moedas em dois cofres com travas sincronizadas:

ou ambos abrem juntos, ou ninguém consegue abrir nada.

A confiança está no código, não na palavra do outro.

PoS e os incentivos que moldam o comportamento

Se os blocos são os tijolos, os incentivos continuam sendo o cimento que une a estrutura da blockchain.

No Proof of Stake:

Responsabilidade = Segurança

Recompensas = Estímulo à honestidade

Risco real = Proteção contra ataques

Tudo isso sem precisar de um banco central, juiz ou polícia.

É o código bem escrito que garante ordem, confiança e colaboração.

Na Economia de Incentivos:

O Código que Move Pessoas. Em blockchains, a segurança não depende de ordens, chefes ou vigilância. Ela nasce de um princípio simples, porém poderoso:

“Se for mais lucrativo ser honesto do que trapacear, o sistema se autorregula.”

A Economia de Incentivos é o motor invisível que transforma um monte de computadores espalhados no mundo em um organismo colaborativo e resiliente.

Ela dá sentido ao esforço (como no Proof of Work), e peso às escolhas (como no Proof of Stake).

Cada decisão tomada na rede é moldada por recompensas e punições gravadas no código — e não por confiança em instituições.

Essa combinação entre:

Matemática (criptografia),

Regras de jogo (incentivos),

e Decisões humanas (comportamento racional),

é o que torna a blockchain não só uma revolução tecnológica,

mas uma revolução econômica e filosófica.

Agora que entendemos como as motivações humanas foram traduzidas em código executável, podemos avançar para o próximo ingrediente dessa combinação única: A forma como todos esses participantes se conectam: A Engenharia de Redes.